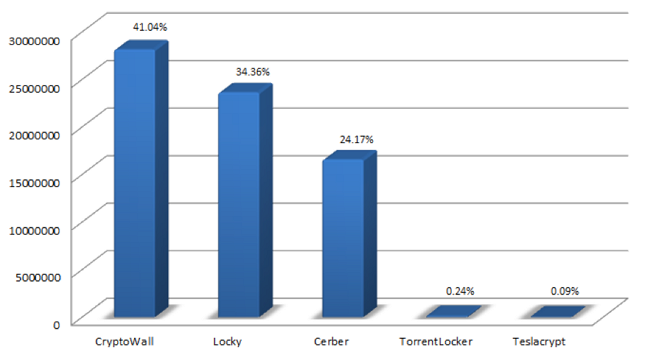

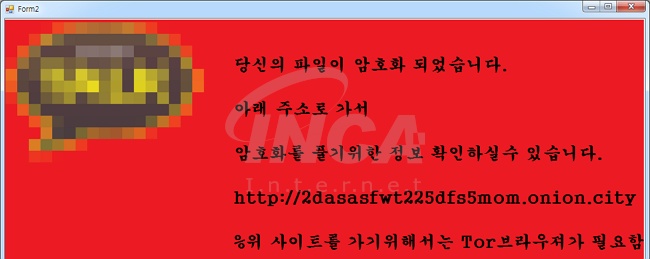

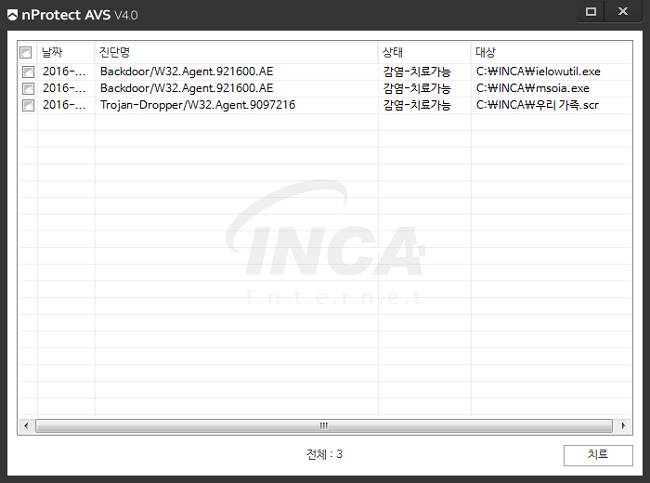

말하는 랜섬웨어 Cerber 2 분석 보고서 1. 개요 말하는 랜섬웨어로 유명한 Cerber 랜섬웨어는 파일 암호화가 완료되면 .vbs 파일을 통해 사용자에게 암호화 사실을 알려준다. 2016년 4월에서 5월 중에 CryptoWall 과 Locky 랜섬웨어 다음으로 많이 유포되었던 Cerber 렌섬웨어(출처 Fortinet Blog)는 최근 새로운 버전으로 다시 유포되기 시작했는데, 기존과는 다르게 확장자가 ‘.cerber2’로 변경되어 있다. 이번 분석 보고서에서는 새로운 버전으로 나타난 Cerber2 랜섬웨어에 대하여 알아보고자 한다. 2. 분석 정보 2-1. 파일 정보 구분 내용 파일명 cerber2.exe (임의의 파일명) 파일크기 248,965 byte 진단명 Ransom/W32.Cerber.2..