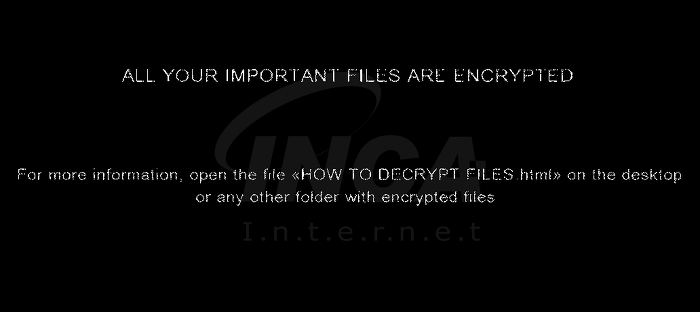

PainLocker Ransomware 감염 주의 1. 개요 최근 PainLocker Ransomware가 유포되어 피해가 발생하고 있다. 이 랜섬웨어는 아주 짧은 랜섬노트를 가지고 있지만, 사용자의 시스템을 암호화하고 금전을 요구한다는 점에서 랜섬웨어의 기본적인 역할을 수행하고 있다. 또한 데이터베이스 관련 프로세스를 종료한 후 암호화하기 때문에 이와 관련된 사용자는 특별히 주의가 필요하다. 이번 보고서에서는 PainLocker 랜섬웨어의 악성 동작에 대해 알아보고자 한다. 2. 분석 정보 2-1. 파일 정보 구분 내용 파일명 [임의의 파일명].exe 파일크기 31,232 bytes 진단명 Ransom/W32.PainLocker.64000 악성 동작 파일 암호화 2-2. 유포 경로 해당 랜섬웨어는 일반..