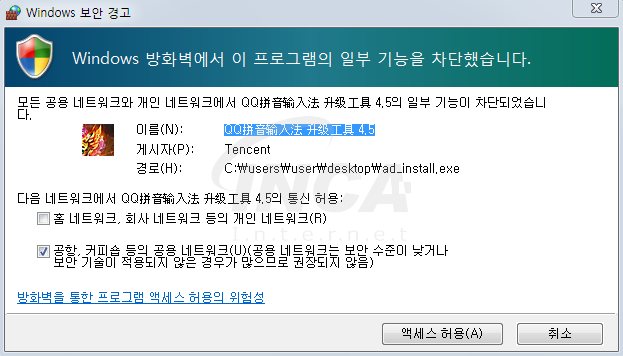

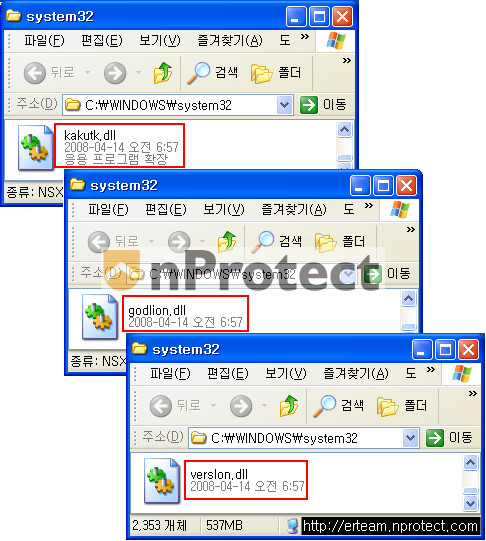

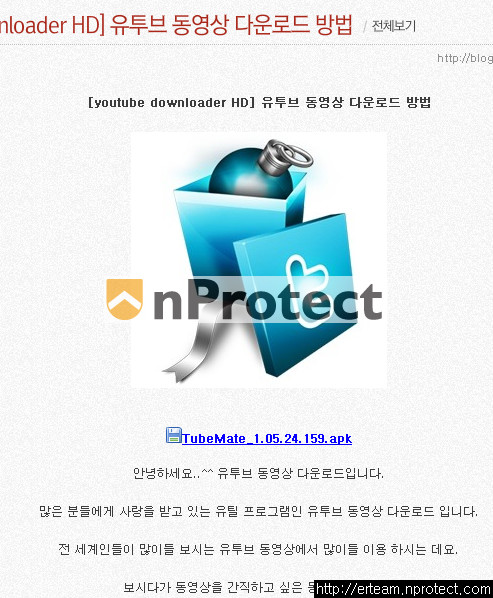

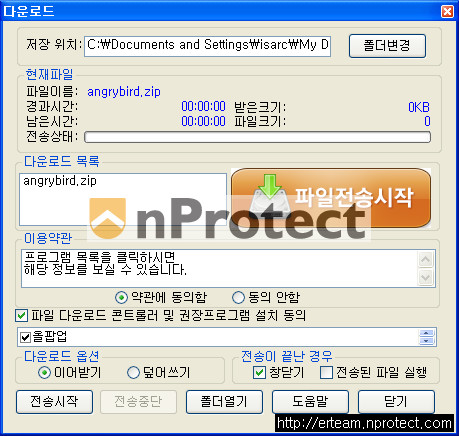

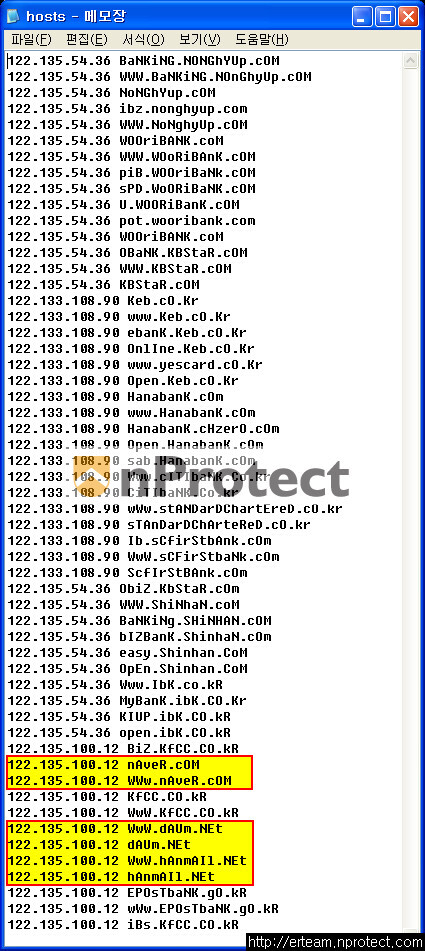

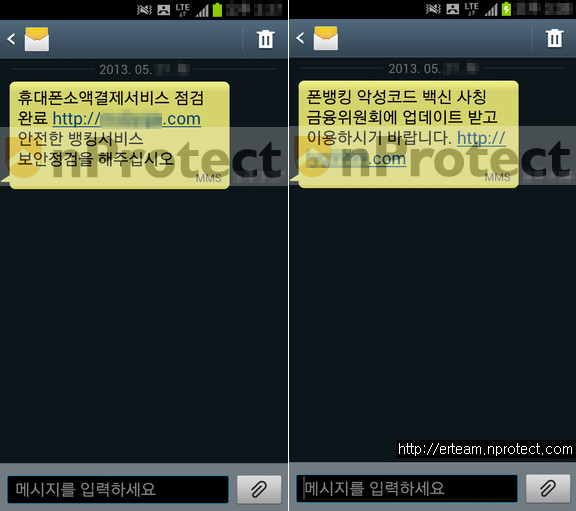

금융정보 탈취하는 KRBanker 분석 보고서 1. 개요 최근 악성코드 제작자는 현금을 목적으로 하는 악성코드를 주로 만들고 있다. 랜섬웨어와 같이 사용자 파일을 인질로 하여 현금을 요구하거나, 사용자의 직접적인 금융 정보를 탈취하여 이를 악용하기도 한다. 이번 분석 보고서에서는 자동 구성 프록시(PAC) 설정으로 사용자를 파밍 사이트로 유도하여 금융정보 탈취를 시도하는 KRBanker 에 대하여 알아보고자 한다. 2. 분석 정보 2-1. 파일 정보구분내용파일명adinstall.exe파일크기478,208 byte진단명Banker/W32.Agent.478208.B악성동작파밍, 금융정보 탈취네트워크103.***.***.86 – 공격자 서버 2-2. 유포 경로해당 악성코드의 정확한 유포 방식은 밝혀지지 않았지..