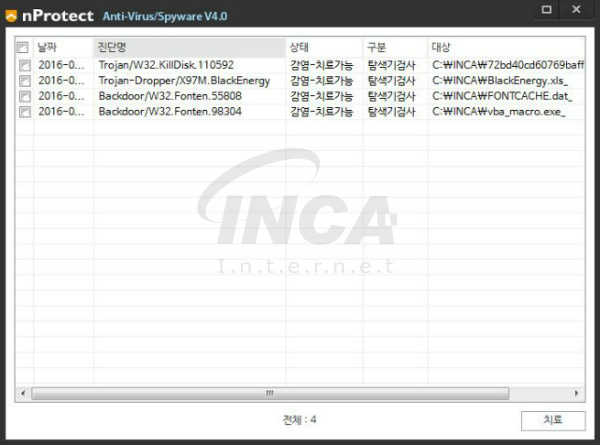

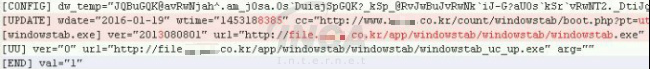

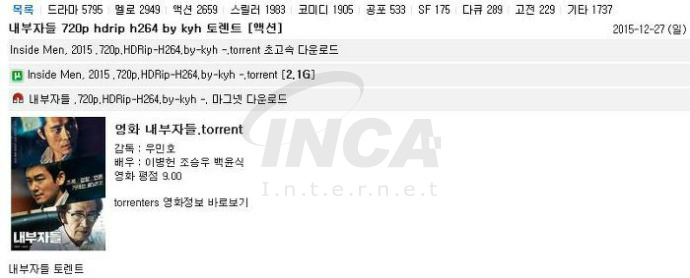

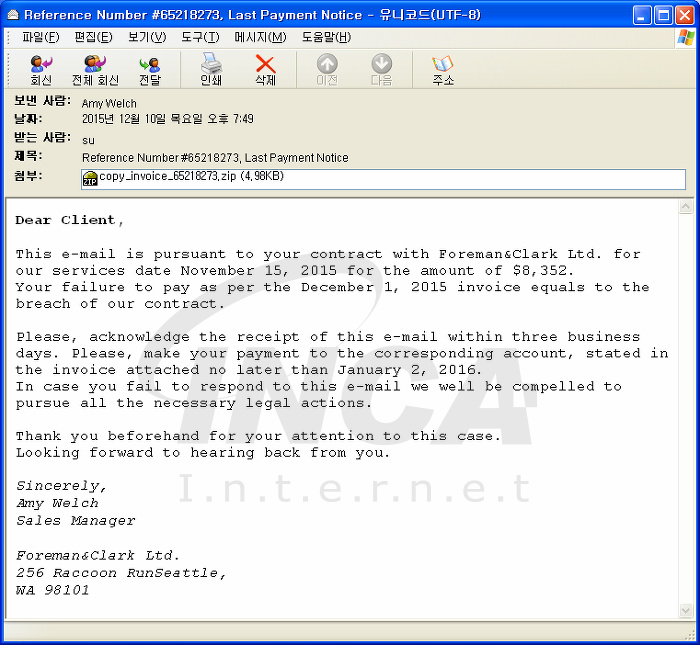

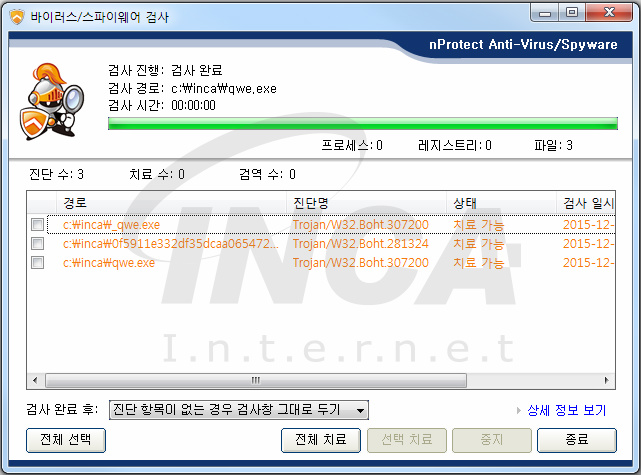

BLACK ENERGY 악성코드 분석 보고서 1. 개요지난해 말 악성코드에 의한 최초의 정전사태로 기록된 우크라이나 정전사태의 주범으로 Black Energy(블랙에너지)가 주목 받고 있다. Black Energy는 하나의 악성 파일이 아닌, 침투-정보수집-확산-공격-파괴 의 절차를 가진 APT 공격 전체를 지칭하는 것으로, 다양한 목적을 가진 악성파일들과 악성행위들을 모두 일컫는 말이다. 이 보고서에서는 Black Energy의 시발점이 된 엑셀 문서 파일과, 전체 공격의 일부로 사용된 MBR 파괴 모듈에 대해 알아보고자 한다. 2. 분석 정보2-1. 파일 정보구분내용파일명BlackEnergy.xls파일크기734,724 byte진단명Trojan-Dropper/X97M.BlackEnergy악성동작xls ..