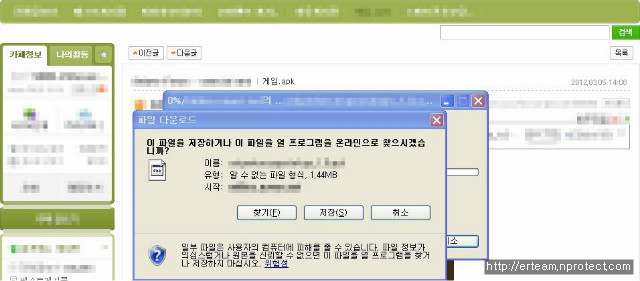

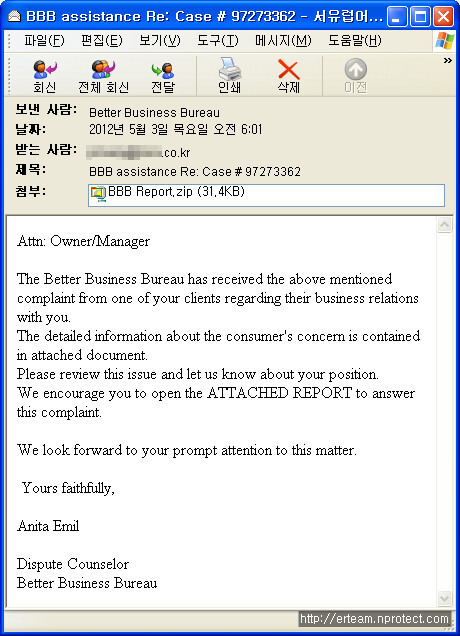

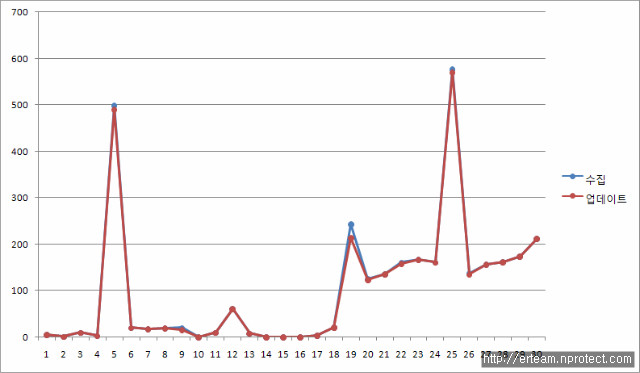

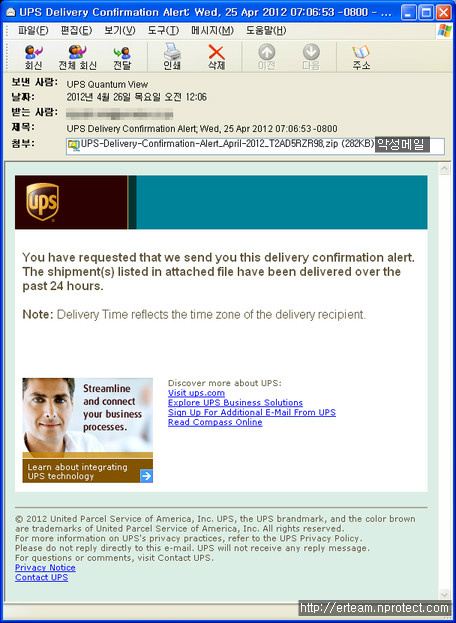

1. 개요 잉카인터넷 대응팀은 세계적으로 유명한 비즈니스 중심의 소셜네트워크서비스(SNS)인 링크드인(LinkedIn)의 개인용 메시지(PM)로 위장한 악성 이메일이 국내에 다수 유입된 것을 발견한 상태이다. 링크드인은 구인 및 구직 SNS 기능과 더불어 전 세계 기업인들의 사업과 관련된 소통의 장으로 활용되고 있기도 하다. 특히, 전문 직업인의 인맥 서비스로서 200여개 이상의 국가에서 1억 명 이상이 사용하고 있는 것으로 알려져 있다. 링크드인 내용으로 사칭한 이메일은 이전에도 여러차례 발견된 바 있고, 비아그라 등 성인약품 광고 목적 등으로 유포된 사례도 다수 존재한다. 이번에 국내에 유입된 형태는 Adobe Reader(PDF), Java(JAR) 등 다양한 보안 취약점을 이용하여 추가적인 악성파..