Wholocker 랜섬웨어 주의!

이달 초, Wholocker 랜섬웨어가 등장하였다. 해당 랜섬웨어는 일반적인 랜섬웨어와 유사하게, 특정 폴더와 파일에 대하여 암호화동작을 수행한다. 이때, 문서 파일 및 이미지 파일 등을 암호화하기에 감염된다면 큰 피해를 초래할 수 있다.

이번 보고서에서는 Wholocker 랜섬웨어의 동작에 대해 알아보고자 한다.

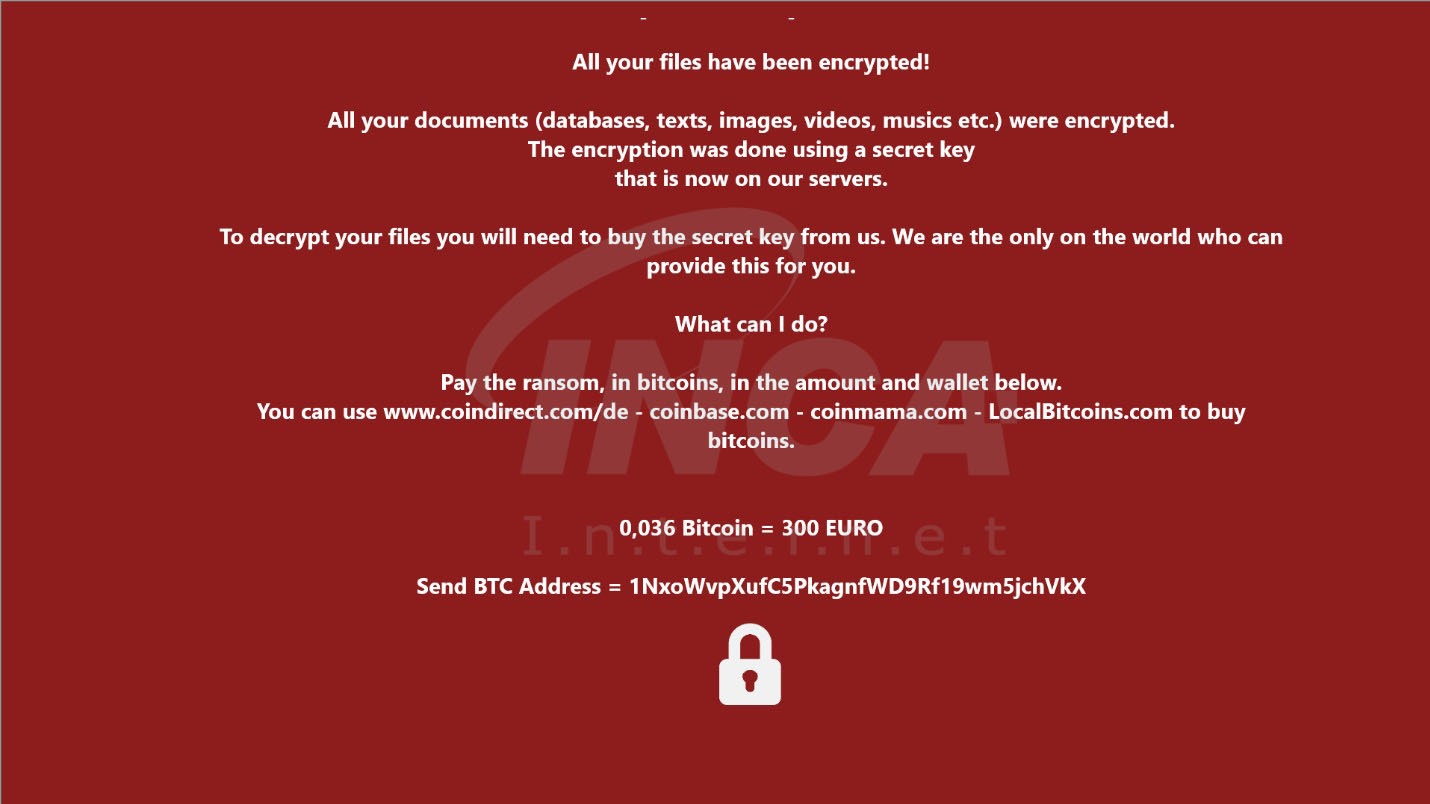

해당 랜섬웨어는 사용자에게 랜섬웨어 감염사실을 알리기 위해, C&C 서버에 연결하여 하기의 이미지를 다운로드하고 배경화면으로 등록한다. 그리고 C 드라이브에 특정 디렉토리와 확장자에 대하여 암호화 동작을 수행한다. 악성동작이 끝나면, C2 서버에 사용자 PC 정보를 전달하고, 원본파일을 삭제하여 흔적을 지운다.

서버에 연결하여 그림1의 이미지를 다운로드한다.

허가의 이미지, 표와 같이 특정 디렉토리와 확장자에 대해 암호화 동작을 수행한다.

사용자의 PC 정보를 C2 서버에 송신을 시도하나, 현재 시점으로는 해당 서버에 연결이 되지 않는다.

악성동작을 마치면, 숙주를 삭제하여 흔적을 지운다.

이번 보고서에서 알아본 Wholocker 랜섬웨어는 일반적인 랜섬웨어와 동일하게 특정 파일에 대하여 암호화 동작을 수행하며, C&C 서버에 연결하여 사용자 정보를 전달하기에 큰 피해를 초래할 수 있다. 랜섬웨어 피해를 최소한으로 예방하기 위해서는 백신 제품을 설치하고 웹 브라우저를 항상 최신버전으로 업데이트 해야한다. 또한 중요한 자료는 별도로 백업해 보관하여야 한다.

'분석 정보 > 랜섬웨어 분석 정보' 카테고리의 다른 글

| [랜섬웨어 분석] Conti 랜섬웨어 (0) | 2020.07.15 |

|---|---|

| [랜섬웨어 분석] Rabbit 랜섬웨어 (0) | 2020.07.10 |

| [랜섬웨어 분석] WastedLocker 랜섬웨어 (0) | 2020.07.01 |

| [랜섬웨어 분석] ZorgoCry 랜섬웨어 (0) | 2020.06.19 |

| [랜섬웨어 분석] Snake 랜섬웨어 (0) | 2020.06.19 |