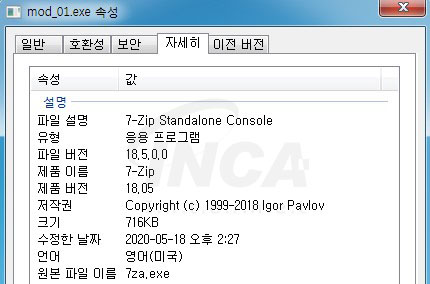

지난 해에 등장한 ‘WSH RAT’이 최근 다시 모습이 나타나고 있다. 해당 악성코드는 PDF Reader Installer 을 가장한 파일로, 자바 스크립트 파일을 드롭하여 악성 동작을 수행한다. 악성 동작이 수행될 때, 정상 Installer 파일도 함께 실행하여 사용자가 눈치채지 못하게 하기에 큰 주의가 필요하다. 해당 악성코드가 실행되면, 정상 PDF Reader Installer을 드롭하고 실행한다. 정상 Install 파일의 화면을 띄우고, 악성 자바 스크립트 파일을 드롭 및 실행한다. 해당 스크립트 파일은 난독화 되어있어 일반 사용자는 파일 내용을 확인하기 힘들도록 한다. 아래의 빨간색 상자는 인코딩된 메인 코드이다. 인코딩된 메인 코드를 base64로 디코딩하면 다음과 같은 스크립트를 확인..