“Marvel” 랜섬웨어는 20년 4월경 발견되었으며, Marvel 시그니처와 rhino, parrot, coka 등 여러 확장자를 사용하는 것이 특징이다. 최초 등장 이후 지속적으로 새로운 버전의 랜섬웨어가 발견되었으며, 최근 termit 이라는 확장자를 사용하는 “Marvel” 랜섬웨어가 발견되어 주의가 필요하다.

“Marvel” 랜섬웨어 실행 시 현재 실행중인 프로세스 목록을 확인하여 [표 1] 목록의 프로세스를 종료시킨다.

그리고 ‘사용자 폴더\AppData’ 폴더에 “mhtop32bit.exe” 파일명으로 원본파일을 복사 후 실행한다.

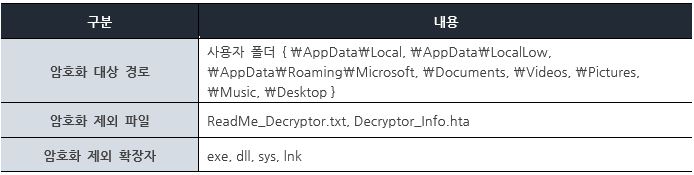

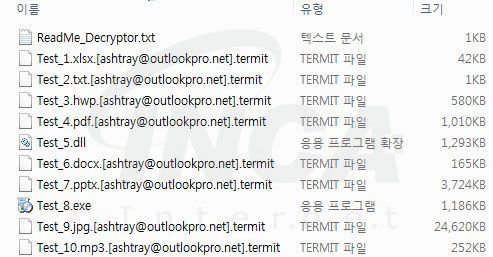

파일을 검색하여 [표 2] 암호화 대상 조건에 부합하는 파일을 암호화한 뒤, “[Ashtray@outlookpro.net].termit” 확장자를 암호화한 파일에 덧붙인다.

암호화된 파일을 확인하면 다음과 같이 “Marvel”이라는 시그니처를 사용하는 것을 확인할 수 있다.

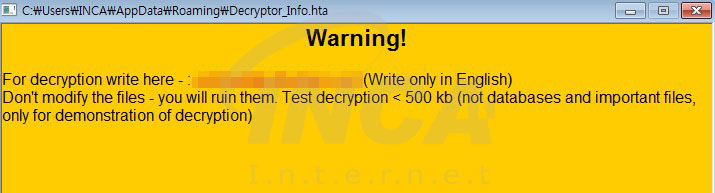

암호화 이후 랜섬노트를 실행하여 감염 사실과 복구 방법을 통보한다.

이번 보고서에서 알아본 “Marvel” 랜섬웨어는 지속적으로 새로운 버전이 발견되고 있어 사용자의 주의가 필요하다. 랜섬웨어의 피해를 최소한으로 예방하기 위해서는 발신지가 불분명한 링크나 첨부파일을 함부로 열어보아서는 안되며, 백신제품을 설치하고 꾸준히 업데이트 할 것을 권고한다. 또한 중요한 자료는 별도로 백업해 보관하여야 한다.

상기 악성코드는 잉카인터넷 안티바이러스 제품 TACHYON Endpoint Security 5.0에서 진단 및 치료가 가능하다.

'분석 정보 > 랜섬웨어 분석 정보' 카테고리의 다른 글

| [랜섬웨어 분석] Solaso 랜섬웨어 (0) | 2021.01.12 |

|---|---|

| [랜섬웨어 분석] BabukLocker 랜섬웨어 (0) | 2021.01.11 |

| [랜섬웨어 분석] ANCrypted 랜섬웨어 (0) | 2021.01.05 |

| [랜섬웨어 분석] Thanos 랜섬웨어 (0) | 2020.12.24 |

| [랜섬웨어 분석] Krider 랜섬웨어 (0) | 2020.12.24 |