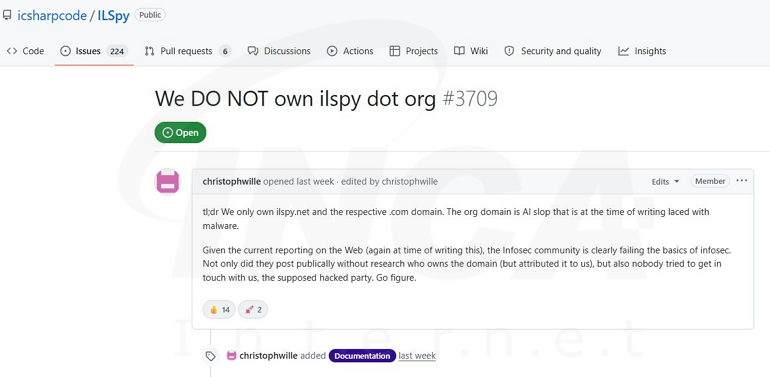

.NET 프레임워크로 빌드된 실행 파일을 디컴파일하는 툴로 유명한 ILSpy 을 사칭한 홈페이지를 통해 멀웨어가 유포되고 있다. ILSpy 공식 저장소 운영자는 저장소 이슈 글을 통해 해당 도메인(ilspy.org)은 공식 홈페이지가 아니며 멀웨어를 유포하고 있음을 경고했다.

ILSpy 저장소 이슈 게시글 링크 : https://github.com/icsharpcode/ILSpy/issues/3709

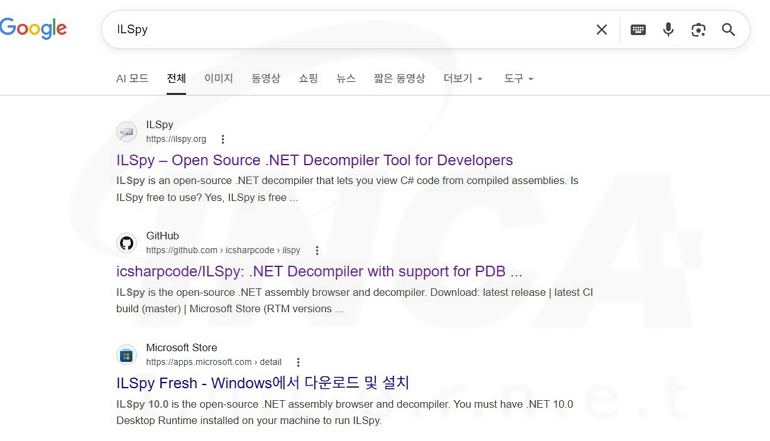

하지만 현재 구글에서 ILSpy 를 검색하면 악성 도메인 “ilspy.org” 가 여전히 최상단에 노출되고 있으므로 주의가 필요하다.

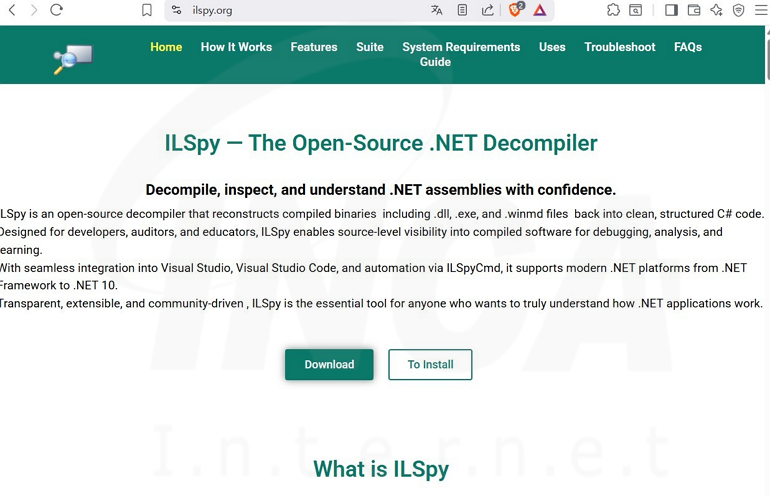

ILSpy 위장 홈페이지

공격자가 작성한 악성 도메인 “ilspy.org” 는 마치 ILSpy 공식 홈페이지인 양 프로그램에 대한 설명과 다운로드 링크를 소개하고 있다. “Download” 버튼을 클릭하면 여러 번의 리다이렉트를 통해 최종 목적지 주소로 이동되며 목적지 주소는 “Download” 버튼을 클릭할 때마다 바뀐다.

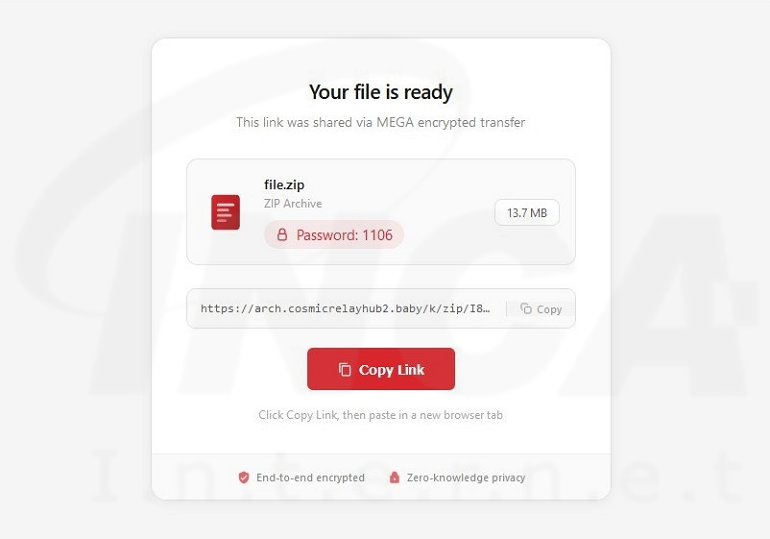

“Download” 버튼의 목적지 주소는 정상 ILSpy 저장소나 전혀 상관 없는 사이트로 이동되기도 하지만 멀웨어를 유포하는 주소로 이동되기도 한다. 이 글에서는 파일 공유 플랫폼 MEGA 로 연결돼 Lumma Stealer 다운로드를 유도하는 경우를 소개한다.

Lumma Stealer

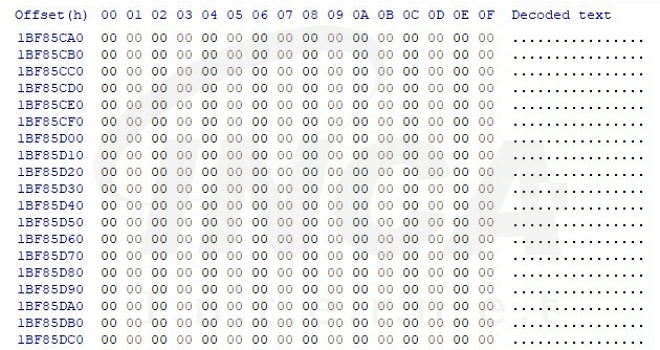

다운로드된 ZIP 파일은 14MB 크기에 불과하지만 압축을 해제 후 드러나는 exe 실행 파일은 920MB 로 크기가 크게 증가한다. 실행에 필요한 코드, 데이터는 1.5MB 에 불과하지만 이후 데이터는 불필요한 null 값으로 채워졌다. 이는 일부 멀웨어 분석 샌드박스, 안티 바이러스 엔진에서 진단 파일 크기에 제한을 둔다는 점을 이용해 진단을 회피하려는 목적으로 추정된다.

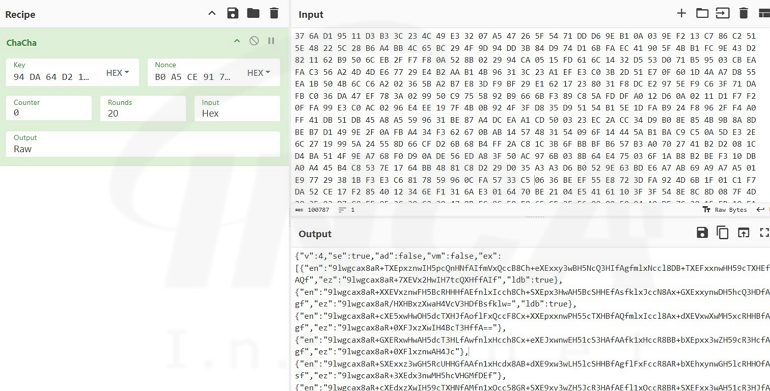

실행된 exe 파일은 내부에 암호화된 Lumma Stealer 데이터를 복호화하고 메모리에 로딩하는 Loader 기능을 수행한다.

메모리에 로딩된 Lumma Stealer 는 기존에 분석된 보고서와 유사하게 C&C 서버와 통신하며 JSON 형식의 악성 행위 설정 데이터를 다운로드 후, 설정 데이터에 따라 시스템 정보 탈취, 추가 페이로드 다운로드 기능을 수행한다. 이에 더해 최신 버전의 Lumma Stealer 는 통신 중 오고가는 데이터를 ChaCha 알고리즘으로 암/복호화하는 기능이 추가되었다.

2026.01.29 - [분석 정보/악성코드 분석 정보] - NSIS 플러그인을 악용해 유포되는 Lumma Stealer

ILSpy는 대중적으로 인기있다 말하긴 어렵지만 dnSpy와 함께 .NET 프레임워크로 빌드된 실행 파일을 디컴파일할 때 가장 먼저 찾게 되는 프로그램인만큼 사용자가 적지 않다. 이번에 소개한 공격은 악성 도메인의 주소가 사용자의 오타를 유도하는 타이포스쿼팅(Typosquatting)이 아닌 ILSpy의 이름을 그대로 사용하고 있다는 점과 구글 검색 최상단에 노출되는 점으로 인해 일반 사용자가 공식 홈페이지로 착각하기 쉬운 만큼 주의가 필요하다. 공식 저장소 운영자는 Github Release 에서 ILSpy를 다운로드할 것을 권고하고 있다.

공식 ILSpy 저장소 릴리즈 페이지 링크 : https://github.com/icsharpcode/ILSpy/releases

'분석 정보 > 악성코드 분석 정보' 카테고리의 다른 글

| DeepLoad, 확장 프로그램으로 위장해 암호화폐 탈취 (0) | 2026.04.14 |

|---|---|

| 감염형 코인마이너 XiaoBa (0) | 2026.04.14 |

| ISO 파일로 유포되는 Phantom Stealer (0) | 2026.02.13 |

| NSIS 플러그인을 악용해 유포되는 Lumma Stealer (0) | 2026.01.29 |

| Yokai 백도어를 유포하는 SnakeDisk 웜 (0) | 2025.12.24 |