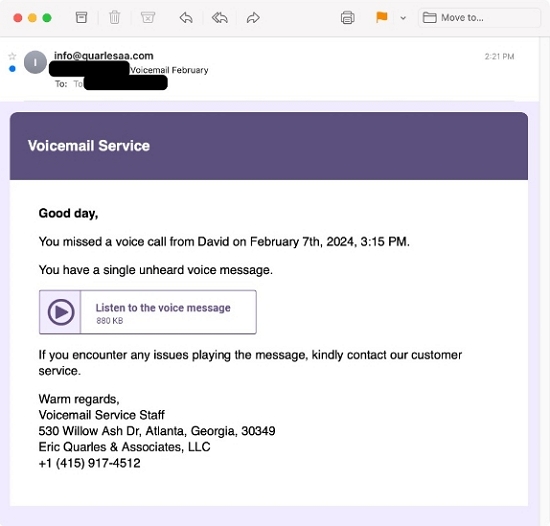

작년에 자취를 감춘 “Bumblebee” 악성코드가 VBA 매크로를 사용하는 이메일 캠페인과 함께 돌아왔다.

보안 업체 Proofpoint는 미국 기업이 수신한 이메일 캠페인을 분석해 두 가지 특징을 발표했다.

첫 번째는 이메일의 OneDrive 링크가 연결하는 Word 문서이다. 이 문서는 VBA 매크로를 지원하며, 스크립트를 사용해 “Bumblebee”를 포함한 추가 페이로드를 다운로드한다. 이에 대해 기존에 발견된 캠페인 중 VBA 매크로를 사용한 사례가 전체 230개 중 1개에 불과하다며 그 차이를 언급했다.

두 번째 특징은 메일의 발신자 주소가 TA579로 알려진 조직에서 사용한 것과 동일하다는 것이다. 해당 특징을 최근 사이버 범죄 현황에 비추었을 때, 많은 악성코드와 조직이 활동을 중단했다가 다시 등장하는 추세라고 전했다. 특히 TA576과 TA866 등 공백 기간 이후 이메일 캠페인으로 다시 등장하는 사례가 여럿 발견됐다고 덧붙였다.

이러한 “Bumblebee” 악성코드에 대해 Proofpoint 측은 랜섬웨어와 같은 후속 페이로드를 제공하는 초기 접근 단계에 사용될 수 있다고 언급했다.

사진 출처 : Proofpoint

“Bumblebee” 악성코드와 관련된 자세한 정보는 자사 블로그에서 소개한 바가 있으며, 아래 링크에서 확인할 수 있다.

2022.05.10 - BazaLoader 및 IcedID를 배포하던 그룹의 새로운 Bumblebee 악성코드

출처

[1] Proofpoint (2024.02.13) – Bumblebee Buzzes Back in Black

https://www.proofpoint.com/us/blog/threat-insight/bumblebee-buzzes-back-black

'최신 보안 동향' 카테고리의 다른 글

| WordPress MiniOrange 플러그인의 치명적인 취약점 (1) | 2024.03.19 |

|---|---|

| 합법적인 메일로 위장하는 SubdoMailing 캠페인 (1) | 2024.02.28 |

| 우크라이나 업체를 공격하는 Solntsepek 해커 그룹 (0) | 2024.01.19 |

| CISA와 FBI의 AndroxGh0st 악성코드 주의 권고 (20) | 2024.01.19 |

| Zimbra 제로데이 취약점을 이용한 국제 정부 기관 공격 (0) | 2023.11.21 |