악성코드 분석보고서

1. 9월 랜섬웨어 동향

2020년 9월(9월 01일 ~ 9월 30일) 한 달간 랜섬웨어 동향을 조사한 결과, 해외에서는 미국 광섬유 개발 업체 IPG Photonics와 독일 뒤셀도르프 대학병원이 각각 “RansomEXX”, “Revil” 랜섬웨어에 공격을 받았다. 또한, 미국 뉴저지 대학병원(University Hospital New Jersey)이 “SunCrypt” 랜섬웨어 공격을 받아 데이터가 유출되었다.

이번 보고서에서는 9월 국내/외 랜섬웨어 소식 및 신/변종 랜섬웨어와 9월 등장한 “Dusk” 랜섬웨어에 대해 좀 더 자세히 알아보고자 한다.

1-1. 국내/외 랜섬웨어 소식

미국 광섬유 개발 업체 IPG Photonics, RansomEXX 랜섬웨어 피해 사례

“RansomEXX”가 지난달에 이어 미국 광섬유 개발 업체인 IPG Photonics를 공격했다. 이로 인해 IPG Photonics IT 시스템이 중단되어 부품 제조 및 배송에 차질이 생겼다. 이번 공격에 사용된 샘플은 Konica Minolta를 공격했을 때와 동일하며, 랜섬노트도 “!! KONICA_MINOLTA_README !!.txt”로 동일하다고 알려져 있다. 현재, “RansomEXX” 측은 해당 업체에서 데이터를 훔쳤다고 주장하고 있으며, 아직까지 IPG Photonics에서 관련 사실에 대해 공식발표는 하지 않았다. 최근 “RansomEXX”의 활동이 증가하고 있으며 기업을 대상으로 표적 공격하므로, 각 기업은 사내 보안에 각별한 주의가 필요하다.

독일 뒤셀도르프 대학병원, Revil 랜섬웨어 피해 사례

최근 독일의 뒤셀도르프 대학병원이 “Revil”의 공격을 받아 한 여성이 사망하는 일이 발생했다. 해당 여성은 수술을 받을 예정이었으나, 수술 전날 병원이 랜섬웨어 공격을 받아 서버 30대가 모두 암호화돼 수술을 진행하지 못했다. 독일 수사당국은 처음부터 병원을 노린 것이 아니라 병원이 속한 대학을 노리던 중 병원 서버가 감염된 것으로 보인다고 언급했다. 현재 병원 시스템은 모두 복원됐고 의료 서비스도 정상화됐으며 독일 검찰은 관련 해커들을 과실치사 혐의로 수사 중이다. 최근, 랜섬웨어가 병원, 공공기관 및 기업을 표적 공격하는 횟수가 증가함에 따라 보안 담당자들의 주의가 필요하다.

미국 뉴저지 대학병원(University Hospital New Jersey (UHNJ)), SunCrypt 랜섬웨어 피해 사례

지난 9월 중순, 미국 뉴저지 대학병원(UHNJ)이 “SunCrypt” 공격을 받았다. 이로 인해 240GB의 대규모 문서 데이터가 유출됐다. 유출된 데이터는 환자의 정보, 운전 면허증 사본, 이사회 정보 등이 있으며 “SunCrypt” 측은 48,000건(1.7GB)에 달하는 데이터를 유출 사이트에 게시했다. 현재, 뉴저지 대학병원은 나머지 정보의 게시를 방지하기 위해 $670,000에 달하는 몸값을 지불했고, 시스템을 복구한 상태이다. 더욱이 “SunCrypt” 측이 몸값을 받은 후 더 이상 의료기관을 공격하지 않겠다고 발표하였다. 하지만, 의료기관 이외의 기업 및 공공기관에 대해선 공격이 이뤄질 수 있으므로 각 기관은 주의를 기울일 필요가 있다.

1-2. 신종 및 변종 랜섬웨어

P4YME 랜섬웨어

최근 “P4YME” 랜섬웨어가 발견되었다. 해당 랜섬웨어는 파일을 암호화하는 대신 감염된 PC의 화면을 잠근 후 몸값을 요구한다. 해당 랜섬웨어가 실행되면 먼저 원활한 감염을 위해 Telegram 등 지정된 프로세스 7개를 종료하며, 복구하지 못하도록 볼륨 섀도우 복사본 및 부팅 메뉴를 삭제한다. 그 후 사용자의 접근을 제한한 후 재부팅이 진행되며, “P4YME” 랜섬웨어가 자동으로 실행되어 랜섬노트를 띄운다. 요구하는 몸값은 75유로(€75)이며 만약, 사용자가 “P4YME” 랜섬웨어에 감염되면 화면 잠금을 풀기가 어려우므로 사용자의 주의가 필요하다.

Zhen 랜섬웨어

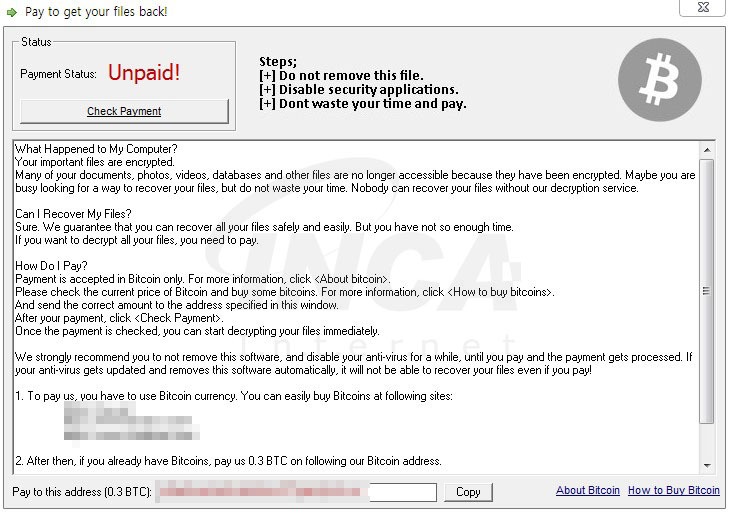

최근 “Zhen” 랜섬웨어가 발견되었다. 해당 랜섬웨어가 실행되면 ‘ProgramData’ 폴더에 원본과 동일한 파일명으로 복사 후 실행하고 정상적인 복구를 방해하기 위해 복원 지점 삭제, 윈도우 복구 모드 비활성화 등의 명령을 수행한다. 그 후, 프로세스 목록을 확인하여 지정된 목록에 따라 종료한 후 특정 확장자를 제외한 모든 파일에 대해 파일 암호화를 진행한다. 암호화가 완료된 파일은 “.Zhen” 확장자가 덧붙으며 랜섬노트를 띄우고 바탕화면을 변경하여 감염 사실 및 몸값 지불 경로를 알린다. 요구된 몸값은 0.3BTC이며 만약, “Zhen” 랜섬웨어에 감염된 경우 복구가 불가능하므로 사용자의 주의가 필요하다.

SMAUG 랜섬웨어

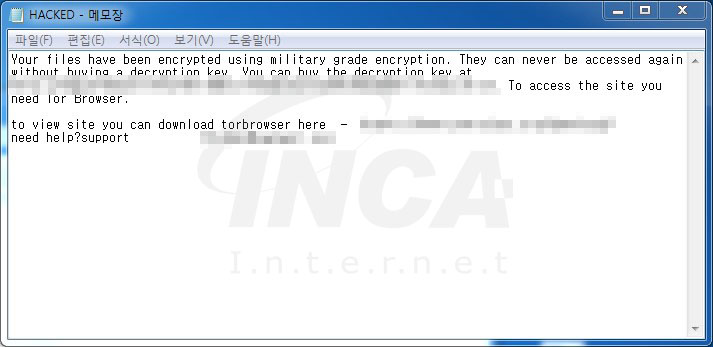

최근 가짜 설치 파일로 위장한 “SMAUG” 랜섬웨어가 발견되었다. 해당 설치 파일 내부에는 “SMAUG” 랜섬웨어와 아이콘 파일이 존재하며, 사용자가 설치 파일로 착각하여 실행할 경우 해당 랜섬웨어가 실행된다. 파일은 지정된 확장자 목록에 따라 암호화되며, 암호화가 완료된 파일은 “.11bdd939-1d45-421c-9be0-0addcdc8181c” 확장자를 덧붙인다. 또한, 암호화가 완료된 폴더마다 “HACKED.txt”란 이름의 랜섬노트를 생성하여 몸값 지불 경로를 알린다. 만약, “SMAUG” 랜섬웨어에 감염된다면 복구할 수 없으며, 윈도우 뿐만 아니라 Linux와 Mac 운영체제도 감염된다고 알려져 사용자의 주의가 필요하다.

2. Dusk 랜섬웨어 분석보고서

최근 “Dusk”로 불리는 새로운 랜섬웨어가 발견되었다. 해당 랜섬웨어에 감염되면 ‘%USERPROFILE%’ 경로의 지정된 폴더및 확장자에 대해 암호화를 진행한다. 암호화가 완료된 파일은 “.Dusk”란 확장자가 추가되며 암호화가 진행된 폴더에 “!#!Read_ME!#!.txt”란 이름의 랜섬노트를 생성하여 몸값 지불 경로를 안내한다. 또한, ‘%USERPROFILE%’ 경로에 배치 파일을 생성하여 볼륨 섀도우 복사본을 삭제하여 복구할 수 없도록 만들어 사용자의 주의가 필요하다.

이번 보고서에서는 “Dusk” 랜섬웨어의 동작에 대해 알아보고자 한다.

“Dusk” 랜섬웨어는 암호화가 완료된 폴더에 “!#!Read_ME!#!.txt”란 이름의 랜섬노트가 생성되어 감염 사실 및 복구를 위한 몸값 지불 경로를 안내한다.

해당 샘플이 실행되면 파일 암호화가 진행되며, 암호화가 완료된 파일은 [그림 8]과 같이 “.Dusk” 확장자가 추가된다.

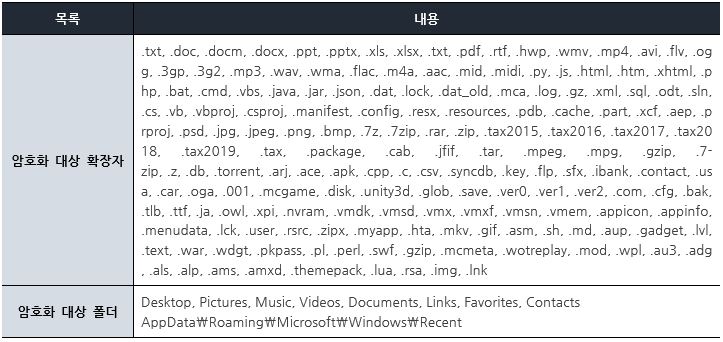

“Dusk” 랜섬웨어의 암호화 대상 경로는 ‘%USERPROFILE%’이며, [표 1]에 기재된 확장자에 해당하는 파일을 암호화한다.

또한, 정상적인 복구를 불가능하게 하기 위해 [그림 8]과 같이 ‘%USERPROFILE%’에 “Delshades.bat”이란 이름의 배치 파일을 만들어 볼륨 섀도우 복사본을 삭제한다.

이번 보고서에서 알아본 “Dusk” 랜섬웨어는 ‘%USERPROFILE’ 경로를 대상으로 암호화가 진행되며 볼륨 섀도우 복사본을 삭제하여 복구하지 못하도록 만들므로 사용자의 상당한 주의가 필요하다. 랜섬웨어의 피해를 최소한으로 예방하기 위해서는 백신 제품을 설치하여 업데이트를 진행하고, 중요한 자료는 별도의 저장공간에 보관할 것을 권고한다.

상기 악성코드는 잉카인터넷 안티바이러스 제품 TACHYON Internet Security 5.0에서 진단 및 치료가 가능하다.

'동향 리포트' 카테고리의 다른 글

| [월간동향] 2020년 10월 악성코드 통계 (0) | 2020.11.10 |

|---|---|

| 10월 랜섬웨어 동향 및 TechandStart 랜섬웨어 (0) | 2020.11.05 |

| [월간동향] 2020년 09월 악성코드 통계 (0) | 2020.10.12 |

| [월간동향] 2020년 08월 악성코드 통계 (0) | 2020.09.07 |

| 8월 랜섬웨어 동향 및 BitRansomware 랜섬웨어 (0) | 2020.09.07 |