악성코드 분석보고서

1. 10월 랜섬웨어 동향

2020년 10월(10월 01일 ~ 10월 31일) 한 달간 랜섬웨어 동향을 조사한 결과, 해외에서는 프랑스 및 독일 유명 게임 개발사 유비소프트(Ubisoft)와 크라이텍(Crytek)이 지난 9월 중순에 등장한 “Egregor” 랜섬웨어 공격을 받았다. 또한, 미국 스키 및 골프 리조트 운영 업체 Boyne Resorts가 7월부터 활동 중인 “WastedLocker” 랜섬웨어 공격을 받았으며, 독일 소프트웨어 기업인 Software AG는 “Clop” 랜섬웨어 공격을 받아 데이터가 유출되었다.

1-1. 국내/외 랜섬웨어 소식

독일 소프트웨어 기업 Software AG, Clop 랜섬웨어 피해 사례

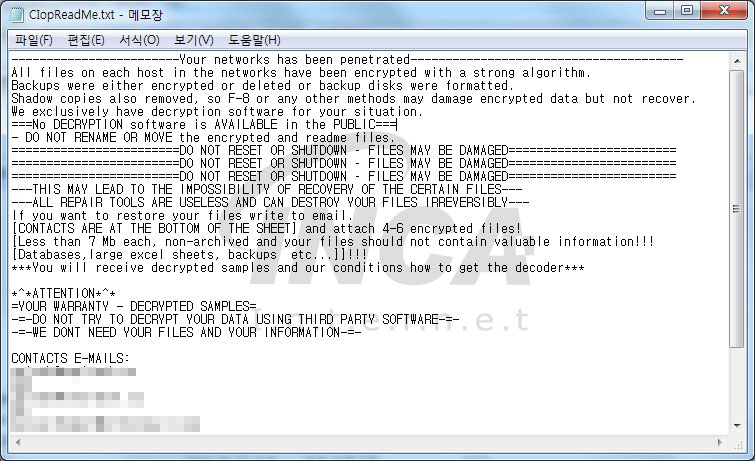

지난 10월 초, 독일 소프트웨어 기업인 Software AG가 공격 당해 시스템이 마비되었다. 해당 업체에서는 보도 자료를 통해이번 공격이 내부 시스템에 영향을 미쳤으나 고객들에게 제공하는 서비스는 정상이라고 밝혔다. 외신에 따르면 “Clop”이 해당 업체에서 문서, 계약서, 보고서 등의 데이터 약 1TB를 획득했다고 주장하고 있으며 만약, $23,000,000의 랜섬머니를 지불하지 않으면 유출된 데이터를 게시하겠다고 협박 중이다.

프랑스 및 독일 유명 게임 개발사 유비소프트(Ubisoft)와 크라이텍(Crytek), Egregor 랜섬웨어 피해 사례

프랑스 및 독일 유명 게임 개발사 유비소프트와 크라이텍이 지난 9월 중순에 등장한 “Egregor” 랜섬웨어 공격을 받아 데이터가 유출된 정황이 발견되었다. “Egregor”는 자신들의 사이트에 탈취한 데이터 일부를 공개하였고, 두 업체에서 훔친 것이라고 주장 중이다. 현재, 유비소프트 측은 이번 사건과 관련하여 그 어떤 발표도 하지 않고 있으며, 크라이텍은 게시된 데이터가 자신들의 것임을 확인하였다고 알려져 있다. 최근, 랜섬웨어 공격과 더불어 정보를 탈취한 후, 해당 데이터를 게시한다고 협박하는 경우가 많이 발생하고 있음으로 각 기업의 보안 담당자들은 사내 보안 강화에 신경을 쓸 필요가 있다.

미국 스키 및 골프 리조트 운영 업체 Boyne Resorts, WastedLocker 랜섬웨어 피해 사례

미국 스키 및 골프 리조트 운영 업체인 Boyne Resorts가 “WastedLocker” 랜섬웨어 공격을 받았다. 외신에 따르면 이번 공격에 사용된 랜섬웨어는 지난 7월 웨어러블 기기 제조업체인 Garmin을 공격한 샘플과 동일하다고 알려져 있다. 이 공격으로 인해 Boyne Resorts에서 운영하는 예약 시스템이 영향을 받아 리조트 숙박 예약이 불가능해졌다. 현재, 자세한 피해 상황 및 요구 몸값은 확인되지 않았으며 만약, 해당 랜섬웨어에 감염되면 파일 암호화 및 파일 이름에 “.easy2lock” 확장자가 붙고 [그림 3]과 같이 랜섬노트가 생성되니 주의를 기울일 필요가 있다.

1-2. 신종 및 변종 랜섬웨어

Ranzy Locker 랜섬웨어

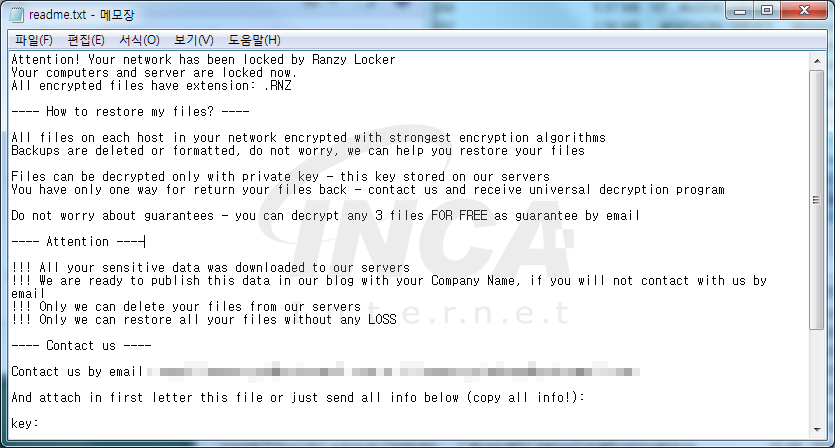

지난 8월에 발견된 “ThunderX” 랜섬웨어가 “Ranzy Locker”로 이름을 변경하여 활동을 이어가고 있으며, 데이터 유출 사이트를 운용하기 시작했다. 해당 랜섬웨어에 감염되면 파일 암호화가 진행되며 파일 이름에 “.RNZ” 확장자가 추가된다. 암호화가 완료된 폴더에는 “readme.txt”란 이름의 랜섬노트가 생성되며, 볼륨 섀도우 복사본 등 복구와 관련된 데이터를 삭제하여 임의 복구가 어렵게 만든다.

Nibiru 랜섬웨어

10월 초, 파일을 암호화한 후 화면을 잠그는 “Nibiru” 랜섬웨어가 발견되었다. 해당 랜섬웨어가 실행되면 파일 암호화가 진행되며 암호화된 파일은 “.Nibiru” 라는 확장자가 붙는다. 또한, 사용자가 화면 잠금을 종료하지 못하도록 작업관리자를 실행할 수 없게 설정한다. 그 후, 화면을 잠그고 랜섬 노트를 띄워 $4,500,000의 랜섬머니를 요구한다.

DogeCrypt 랜섬웨어

2. TechandStart 랜섬웨어 분석보고서

최근 파일 서버 또는 Hyper-V를 사용하는 사용자를 공격하는 “TechandStart”라는 새로운 랜섬웨어가 발견되었다. 해당 랜섬웨어에 감염되면 시스템 구동에 필요한 폴더를 제외한 모든 경로에 대해 암호화를 진행한다. 암호화 전, 원활한 감염을 위해 Hyper-V나 파일 서버와 관련된 프로세스 및 서비스를 종료하며 그 후, 파일 암호화가 진행된다. 암호화가 완료되면 파일에는 “.crypted”란 확장자가 추가되고, “read_me_lkd.txt”란 이름의 랜섬노트가 생성되어 파일 복구와 관련된 정보를 얻을 수 있다.

“TechandStart” 랜섬웨어는 암호화가 완료된 폴더에 “read_me_lkd.txt”란 이름의 랜섬노트를 생성하여 감염 사실 및 복구를 위한 몸값 지불 경로를 안내한다.

해당 샘플이 실행되면 파일 암호화가 진행되며, 암호화가 완료된 파일은 [그림 8]과 같이 파일 이름에 “.crypted ” 확장자가 추가된다.

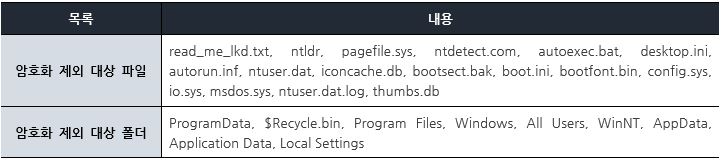

암호화 대상은 [표 1]과 같으며, 시스템 구동에 필요한 파일 및 폴더를 제외한 모든 파일이다.

다음으로, 원활한 악성 동작을 위해 실행 중인 프로세스 및 서비스 목록을 확인하여 Hyper -V 사용시 생성되는 vmwp.exe 외 1104개 프로세스와 [표 2]에 해당하는 서비스를 종료한다.

이번 보고서에서 알아본 “TechandStart” 랜섬웨어는 사용자의 PC에서 파일 서버 또는 Hyper-V와 관련된 프로세스 및 서비스 위주로 종료하며, 시스템 구동에 필요한 폴더 및 파일을 제외한 모든 경로에 대해 암호화를 진행하므로 상당한 주의가 필요하다. 랜섬웨어의 피해를 최소한으로 예방하기 위해서는 백신 제품을 설치하여 업데이트를 진행하고, 발신지가 불분명한 링크나 첨부파일을 함부로 열어보아서는 안된다.

상기 악성코드는 잉카인터넷 안티바이러스 제품 TACHYON Internet Security 5.0에서 진단 및 치료가 가능하다.

'동향 리포트' 카테고리의 다른 글

| [최신동향] 2020년 11월 악성코드 통계 (0) | 2020.12.04 |

|---|---|

| [월간동향] 2020년 10월 악성코드 통계 (0) | 2020.11.10 |

| 9월 랜섬웨어 동향 및 Dusk 랜섬웨어 (0) | 2020.10.12 |

| [월간동향] 2020년 09월 악성코드 통계 (0) | 2020.10.12 |

| [월간동향] 2020년 08월 악성코드 통계 (0) | 2020.09.07 |